Bài viết được lấy từ Facebook Trần Ngọc Quốc Phong. Đã được sự cho phép của tác giả. Bài viết gốc

Thứ 4 tuần vừa qua, trong lúc sử dụng trang thương mại điện tử Tiki.vn để mua hàng, tôi tình cờ phát hiện lỗ hổng Cross Domain Resource Sharing (gọi tắt là CORS – lỗ hổng tồn tại trong quá trình chia sẻ tài nguyên thông qua nhiều site khác nhau) đang tồn tại trong các API của Tiki.

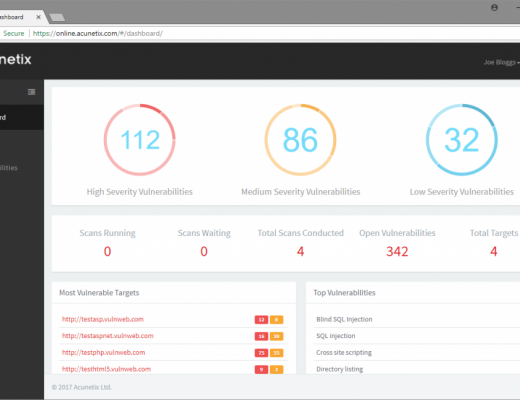

Thông tin lỗ hổng bảo mật

Nguy cơ

Lỗ hổng này dẫn tới nguy cơ thông tin người dùng của Tiki có thể bị các trang khác lấy được trong quá trình người dùng lướt web. Những thông tin lấy được bao gồm tất cả thông tin mua hàng của người dùng trong đó bao gồm:

- Tên người dùng

- Số điện thoại: Có thể bị thu thập để tạo cơ sở dữ liệu tin rác.

- Địa chỉ nhà: Các địa chỉ giao hàng của người dùng

- Danh sách các món hàng đã mua: Bạn nào mua Durex chắc cũng không muốn người khác biết cho lắm

- Access Token và Cookie: Có thể chiếm toàn bộ tài khoản Tiki.vn của bạn đang sử dụng. (phần account takeover này mình sẽ trình bày trong phần sau, sau khi tiki thực hiện fix lỗi)

- … Và có những thông tin mình không biết Tiki thu thập để làm gì.

Tất cả những thông tin mà Tiki cho phép người dùng truy cập đều có thể bị một trang web khác thu thập được trong quá trình khai thác CORS.

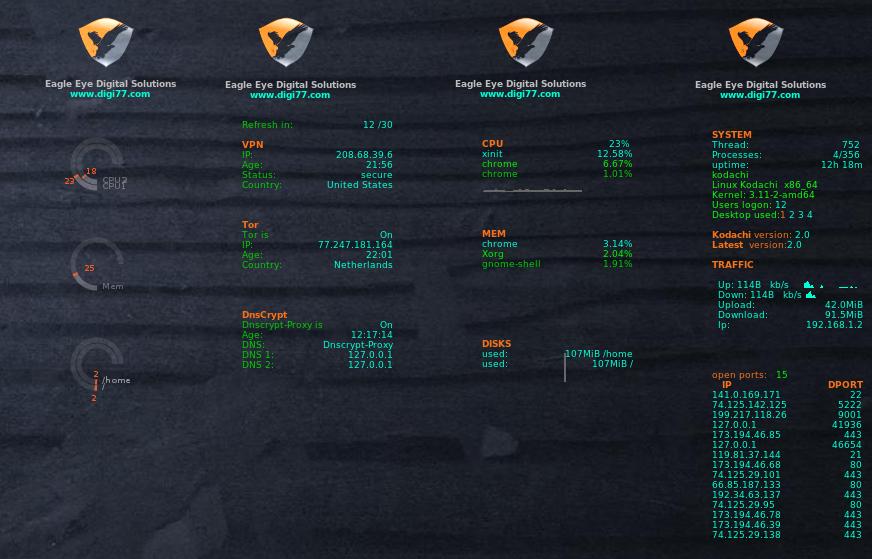

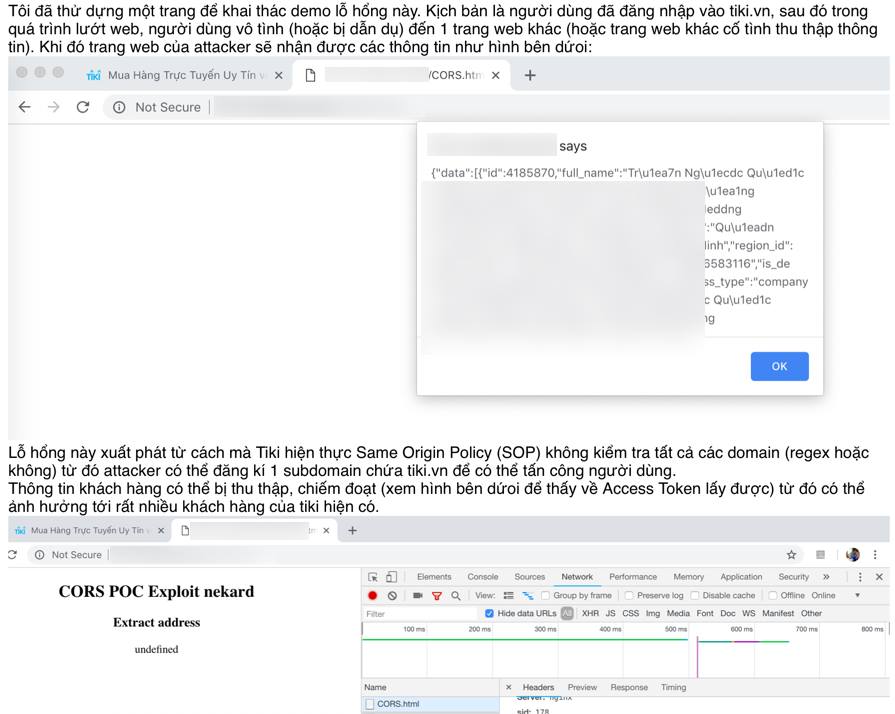

Kịch bản khai thác

Thông tin người dùng có thể bị khai thác khi sử dụng các dịch vụ khác, ví dụ người dùng đã mua hàng, đăng kí, đăng nhập tài khoản ở Tiki.vn nhưng không đăng xuất tài khoản, khi sử dụng một trang web xem phim, mua hàng khác, v.v. trang web đó sử dụng một popup, hoặc lưu thẳng script trong trang để có thể thu thập thông tin người dùng thông qua quá trình thực hiện JavaScript.

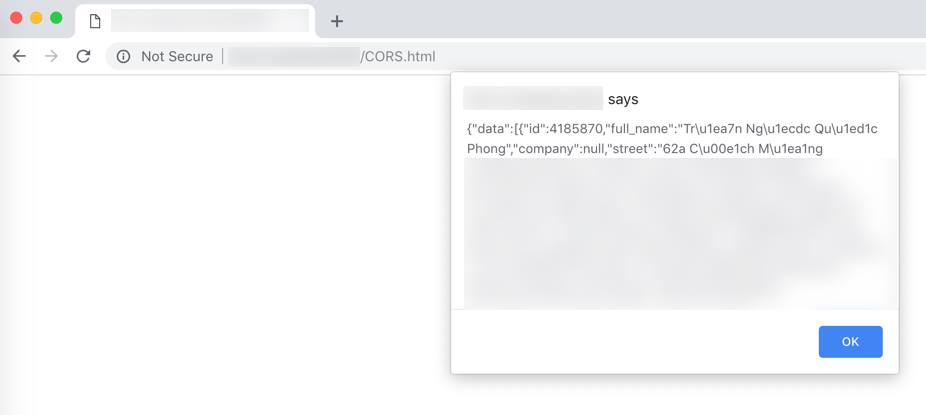

Ví dụ: Một trang web có thể lấy được thông tin người dùng từ tiki.vn (đây là trang PoC của mình, mình sẽ public khi Tiki đã vá lỗ hổng thành công):

Thông tin người dùng của Tiki.vn bị chuyển đến một trang khác

Cách phòng chống

Khi sử dụng trình duyệt nên cài đặt các add on như Noscript để tránh thực hiện những đoạn Javascript không mong muốn.

Tiki.vn phải implement lại CORS một cách chặt chẽ hơn.

Người dùng sau khi sử dụng Tiki.vn cần ĐĂNG XUẤT NGAY LẬP TỨC tài khoản của mình để tránh bị lợi dụng khai thác thông tin.

Quá trình thông báo lỗ hổng bảo mật

Cũng như mọi lần khác tôi thông báo lỗ hổng bảo mật cho các tổ chức, thường không nhận được thông tin phản hồi, Và lần này cũng không phải ngoại lệ.

- Tối thứ 4 (12/09/2018) vào lúc 20 giờ: Tôi tìm ra lỗ hổng và thực hiện hiện thực PoC để gửi đến Tiki.vn.

- Trưa thứ 5 (13/09/2018) vào lúc 13 giờ 06 phút: tôi gọi điện thoại cho số hotline của Tiki.vn (19006035) và thông báo lỗ hổng bảo mật. Gặp bạn chăm sóc khách hàng, yêu cầu tôi gửi mail qua hộp thư hotro@tiki.vn để được hỗ trợ (?!).

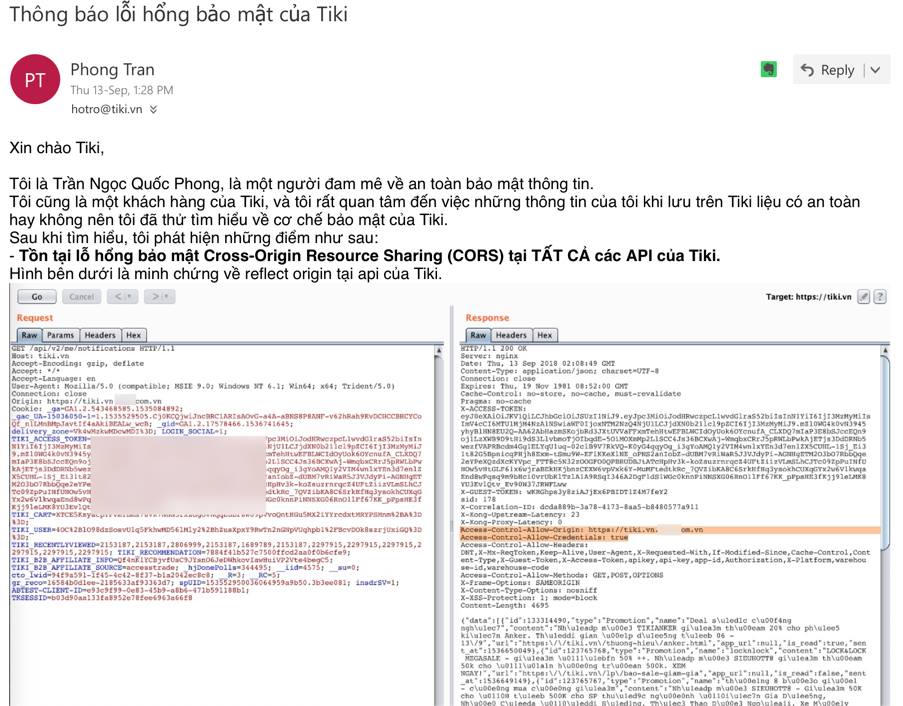

- Trưa thứ 5 (13/09/2018) vào lúc 13 giờ 28 phút: Email đã được gửi đi (khác với lần trước, vì tồn tại một số lỗ hổng quan trọng hơn nên tôi không thể public được hết nội dung email)

Email tôi đã gửi cho Tiki khá dài dòng (vì còn trình bày 2 lỗ hổng khác nữa) nhưng vì bảo vệ thông tin người dùng tôi không trực tiếp show lên đây được.

- Chiều thứ 6 (15/08/2018) tôi đã trực tiếp liên hệ với bạn tôi làm bên Tiki, và một số người bạn của tôi cũng đã thông báo đến Tiki, nhưng đến giờ Tiki vẫn im hơi lặng tiếng (không một email nào phản hồi đã nhận được thông tin hay đã chuyển thông tin đến các bộ phận liên quan).

Tôi muốn nhắn gửi tới các bạn, những nguời đang đọc tới dòng này của bài đăng của tôi: Internet không phải là một môi trường an toàn, cho dù bạn có đang thực hiện đúng những phương thức bảo mật, hay không hề chia sẻ thông tin của các bạn tràn lan thì ngay giờ phút này, những thông tin của bạn có thể đang bị khai khác cho những mục đích xấu. Vì vậy, hãy lên tiếng, chia sẻ những thông tin của mình biết đến những người khác, để tạo nên một văn hoá an toàn thông tin cho bạn, cho người người thân, và cho xã hội

Tiki.vn đã vá lỗ hổng bảo mật CORS

- Chủ nhật, ngày 16/09/2018 lúc 17h09 bộ phận chăm sóc khách hàng của Tiki đã liên hệ để xin lại email hôm trước mình gửi (vì lý do không nhận được).

- Thứ 2 ngày 17/09/2018 lúc 10h28 phút kiểm tra lại Tiki đã fix lỗi này

. Tiki vẫn chưa thấy liên hệ lại để thông báo trình trạng.

. Tiki vẫn chưa thấy liên hệ lại để thông báo trình trạng.

Views: 2502