Sau đây tôi sẽ cho các bạn biết tôi đã bảo mật máy tính cá nhân ra sao. Tôi sử dụng cả HĐH Windows, Linux và OS X. Tuy nhiên, tôi sẽ mô tả cách tôi triển khai bảo mật trên Windows – HĐH nhiều bạn ở đây đang dùng.

Tại sao cần bảo mật máy tính cá nhân?

Tôi thấy rất nhiều bạn không quan tâm đến việc bảo mật máy cá nhân, ngay cả các bạn sinh viên bảo mật. Tuy nhiên, các bạn nên bỏ quan điểm đó nếu muốn làm trong ngành bảo mật.

- Thứ 1, các bạn không thể bảo mật nổi một hệ thống nào nếu không thể bảo về ngay chính máy cá nhân của mình, tập tính cầu toàn trên đó.

- Thứ 2, khi các bạn đi làm, chắc chắn không ai muốn tài liệu nhạy cảm của công ty bị rò rỉ thông qua cái máy cá nhân của mình, hay máy cá nhân của mình vô tình trở thành bàn đạp cho ai đó tấn công các hệ thống ở công ty. Dễ hình dung hơn nữa đó là không ai muốn một ngày mở máy tính lên và phát hiện ransomware đã mã hóa tất cả mọi tài liệu trong máy tính kể cả các tài liệu gần tới ngày deadline.

- Thứ 3, tại sao không triển khai thử nghiệm các biện pháp bảo mật ngay chính trên máy tính cá nhân của mình?

Nói về các biện pháp bảo mật, tôi chia các biện pháp bảo mật trên máy của tôi thành 3 phần: Phát hiện và xử lý, Theo dõi, Phòng ngừa.

Number 1: Phát hiện và xử lý

Tôi sử dụng Kaspersky Internet Security làm Antivirus. Kis khá ít dính tới các scandal lỗ hổng, Kis có một mạng lướt KSN rất mạnh. Tôi rất thích Firewall + Applications Whitelist + backlist của Kis, đặc biệt là tính năng Trusted Applications. Ai xài Kis hay bất kì anti nào khác thì nhớ trust CA của nó và bật tính năng theo dõi cả các traffic SSL.

Ngoài Kis, tôi sử dụng một công cụ scan IOC tên Loki => đây. IOC là một công cụ scan malware cực mạnh dành cho những ai biết viết yara rules. Tôi trang bị cho công cụ này đầy đủ rule để phát hiện những mẫu malware APT mới nhất, tôi cũng tự viết rule cho nó để phát hiện những mẫu malware phổ biến tại VN mà tôi có dịp được phân tích.

Hàng tháng tôi tự pentest máy tính của mình để xem có bỏ sót lỗ hổng hay bản vá bảo mật nào chưa cập nhật hay không.

Number 2: Theo dõi

Ngày xưa tôi sử dụng Comodo FIrewall, nó có tính năng HIDS và monitor traffic rất hay. Tuy nhiên từ khi phát hiện comodo có quá nhiều lỗ hổng, tôi đã sử dụng một sản phẩm khác.

Tôi thường xuyên đọc Windows Log, Windows Log thật sự là một mớ lộn xộn, tuy nhiên khi quen với các filter thì chúng ta có thể theo dõi nó dễ dàng. Đôi khi đọc Windows Log sẽ giúp các bạn phát hiện ra một số hành vi độc hại trên HĐH.

Tôi sử dụng Process Hacker mặc định thay cho Task manager. Tôi đặc biệt chú ý đến 3 tính năng của Process Hacker: Theo dõi network (xem những process nào đang sử dụng Internet), theo dõi I/O (xem những process nào đang đọc ghi trên đĩa cứng), theo dõi services (tắt hết các services không cần thiết).

Khi rảnh tối sử dụng process xp và Autoruns trong bộ Sysinternal Suite của Microsoft để quan sát. 2 công cụ này đặc biệt hữu hiệu nếu được sử dụng bởi 1 người có kinh nghiệm. Đôi khi dùng 2 thằng này các bạn có thể phát hiện tới khoảng 80% sự tồn tại của mã độc trong máy tính, kể cả mã độc APT.

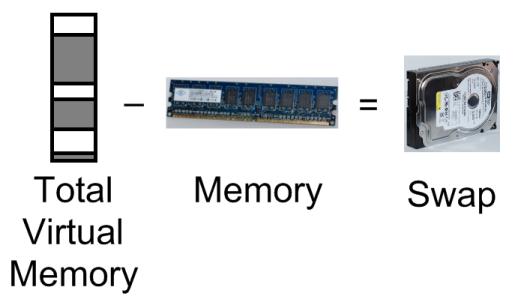

Khoảng vài tháng tôi lại chụp ảnh memory 1 lần và thực hiện memory forensic. 1 dịp tốt để ôn lại kiến thức.

Khi ngồi trong môi trường nguy hiểm tôi bật Snort đã triển khai trong máy lên.

Number 3: Phòng ngừa

Tôi luôn bật UAC (thực ra qua mặt nó cũng chả khó)

Tôi không xài crack hay patch phát tán trên mạng. 1 là xài key, 2 là keygen (chạy trên máy ảo), 3 là là tôi tự crack hoặc nhờ 1 người có thể tin tưởng crack.

Tôi luôn tìm hiểu kỹ khi chạy hay dùng 1 ứng dụng trên máy, tôi luôn ưu tiên sử dụng open source để có thể biết nó viết cái gì trong ấy.

Tôi luôn chạy các ứng dụng khi cần và tắt nó đi khi không cần (có nghĩa là tắt hẳn, không 1 process nào có liên quan đến ứng dụng ấy được phép chạy sau khi tôi đã tắt ứng dụng ấy)

Tôi không bao giờ chạy bất kì Hacking Tool nào trên máy thật.

Tôi luôn tải mọi phần mềm trên trang chủ. Tôi không xài phần mềm từ những nhà cung cấp không uy tín kể cả nó là 1 cái phần mềm nổi tiếng.

Tôi sử dụng DNSCrypt để Encrypt DNS query mỗi khi làm 1 số việc nhạy cảm

Tôi sử dụng Keepass để quản lý mật khẩu tập trung. Tôi chỉ việc nhớ 1 cái mật khẩu dài thòn lòn và phức tạp của Keepass. Còn các mật khẩu khác tôi để random khi tạo. Ví dụ mật khẩu Facebook của tôi là random 20 ký tự bao gồm cả hoa, thường, dấu cách, ký tự đặc biệt, số. Chính tôi cũng chả nhớ cái pass ấy. Nhưng không sao. Keepass sẽ nhớ giúp tôi.

Tôi luôn sử dụng xác thực 2 yếu tố cho tất cả các tài khoản. Đối với yếu tố thứ 2 tôi không bao giờ chọn hình thức gửi SMS.

Tôi luôn quét virus tất cả mọi tập tin mới tải về. Tôi tự mình phân tích nó trước khi chạy. Nếu không có thời gian tự phân tích thì tôi sẽ chạy nó trong sandbox. Việc quét virus trên virustotal thật sự chả có ý nghĩa gì lắm. 1 mẫu virus có thể qua mặt virustotal bằng vài chiêu đơn giản và virustotal chỉ có thể bắt đầu nhận ra virus ấy vài ngày sau đó.

Tôi sử dụng các addon Block hoặc control flash cho trình duyệt (đương nhiên là addon uy tín). Tôi có thói quen mở Developer Tools khi duyệt web và tôi sẽ nhận ra ngay nếu trang đó có load 1 cái gì đó khác lạ. 1 trong những addon block flash của tôi có cả tính năng không cho trình duyệt tự chuyển hướng (giống kiểu facebook).

Tôi luôn duyệt web ở chế độ ẩn danh của trình duyệt. Tôi cũng sử dụng user-agent của Firefox khi duyệt web bằng chrome và ngược lại.

Tôi cập nhật security update cho Windows cùng tất cả các ứng dụng trong máy, nhất là adobe flash player và Java. Chú ý rằng, tôi chỉ cập nhật Security Update, Tôi chỉ cập nhật các bản cập nhật bình thường nếu thật sự cần.

Tôi sử dụng Bitlocker cho các phân vùng quan trọng. Tôi sử dụng GpgEx để mã hóa AES-256 tất cả các tập tin gửi qua email. Tôi cũng check sum cả những tập tin tải về từ Internet.

Tôi sử dụng EMET (Enhanced Mitigation Experienc Toolkit của Microsoft)

Tôi cũng triển khai một cái SinkHole trong máy. Khi rảnh tôi ngay trỏ DNS máy tính và smartphone của mình về SinkHole ấy để phát hiện nếu có kết nối lạ nào đó.

Khi ngồi vào mạng, tôi luôn đặt DNS tĩnh, MAC tĩnh và IP tĩnh. Tôi cũng add MAC router vào bảng ARP trên máy. Kis của tôi cũng có tính năng detect được phần nào nếu có tấn công MITM.

Khi ngồi trong mạng công cộng, tôi sử dụng 1 tunnel nếu đăng nhập vào 1 tài khoản quan trọng.

Tôi không bao giờ sử dụng tính năng ghi nhớ mật khẩu.

Tôi luôn disable tài khoản Administrator và sử dụng tài khoản bị giới hạn quyền hơn. Tôi có chỉnh sửa lại 1 vài policy cho nó. Đối với 1 số tập tin quan trọng, tôi đều phân quyền đặc biệt cho nó.

Vì điều kiện ổ cứng hạn chế nên tôi chỉ backup data 1 năm 1 lần. (đương nhiên Data quan trọng thì backup hằng ngày).

Kinh nghiệm được chia sẽ từ một người đàn anh!

Views: 1661