Các nhà nghiên cứu bảo mật đã phát hiện ra một phần mềm độc hại thú vị lây nhiễm vào các hệ thống dưới hình thức công cụ đào tiền ảo hoặc đòi tiền chuộc, tùy thuộc vào cấu hình của các hệ thống này để quyết định cái nào trong hai phương thức này có thể sinh lời nhiều hơn.

Trong khi ransomware là một loại phần mềm độc hại khóa máy tính của bạn và ngăn bạn truy cập vào dữ liệu được mã hóa cho đến khi bạn trả tiền chuộc để có được khóa giải mã cần thiết để giải mã các tập tin của bạn, trình đào tiền ảo sử dụng sức mạnh CPU của hệ thống bị nhiễm để khai thác các loại tiền kỹ thuật số.

Cả hai kiểu tấn công dựa vào khai thác tiền ảo và đòi tiền chuộc đều là những mối đe dọa hàng đầu trong năm nay và có nhiều điểm tương đồng như cả hai đều là những kiểu tấn công không phức tạp, được thực hiện nhằm lấy tiền từ người dùng không được nhắm mục tiêu và liên quan đến tiền ảo.

Tuy nhiên, do việc khóa máy tính để đòi tiền chuộc không phải lúc nào cũng đảm bảo hoàn vốn trong trường hợp nạn nhân không có gì cần thiết để mất, trong những tháng qua, tội phạm mạng đã chuyển hướng sang khai thác tiền ảo gian lận như là một cách chiếm đoạt tiền bằng máy tính của nạn nhân.

Các nhà nghiên cứu tại công ty bảo mật của Nga Kaspersky Labs đã phát hiện ra một biến thể mới của họ ransomware Rakhni, hiện đã được nâng cấp để có thêm chức năng khai thác tiền điện tử.

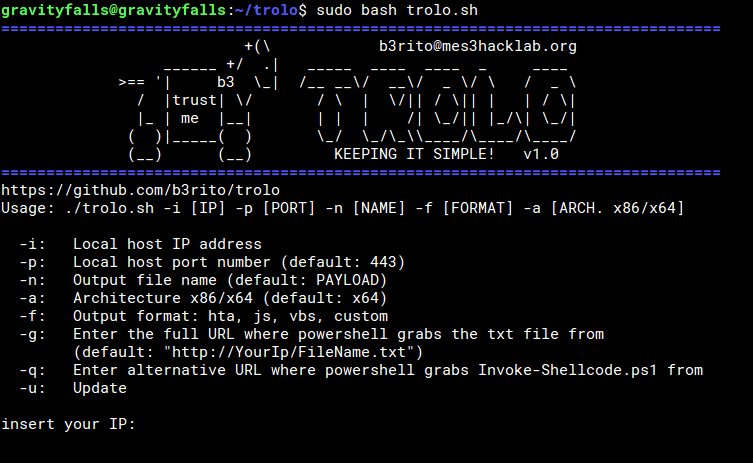

Được viết bằng ngôn ngữ lập trình Delphi, phần mềm độc hại Rakhni đang được lan truyền bằng cách sử dụng các email lừa đảo có chứa tập tin văn bản word trong tập tin đính kèm, nếu được mở, nó sẽ nhắc nạn nhân lưu tài liệu và bật chỉnh sửa.

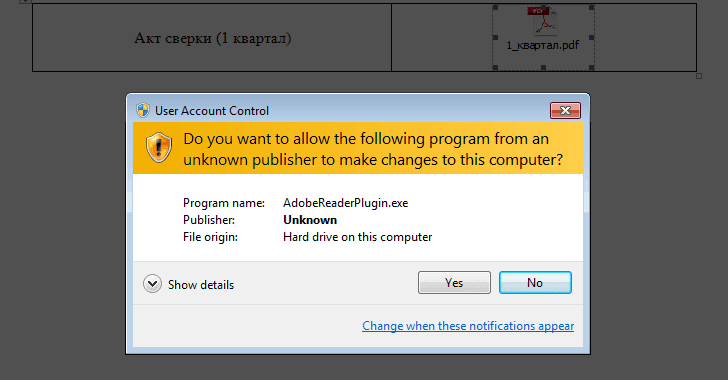

Tài liệu có một biểu tượng PDF, nếu được nhấp vào sẽ khởi chạy tập tin thực thi độc hại trên máy tính của nạn nhân và ngay lập tức hiển thị hộp thông báo lỗi giả khi thực thi nhằm lừa nạn nhân nghĩ rằng tập tin hệ thống cần thiết để mở tài liệu bị thiếu.

Cách Malware quyết định việc cần làm

Tuy nhiên, trong nền, phần mềm độc hại sau đó thực hiện nhiều kiểm tra chống máy ảo (VM) và chống sandbox để quyết định xem nó có thể lây nhiễm sang hệ thống mà không bị bắt hay không. Nếu tất cả các điều kiện được đáp ứng, phần mềm độc hại sau đó thực hiện nhiều kiểm tra hơn để quyết định lượng nhiễm cuối cùng, tức là phần mềm trả tiền hoặc trình khai thác tiền ảo.

1.) Cài đặt Ransomware – nếu hệ thống đích có một thư mục ‘Bitcoin’ trong phần AppData.

Trước khi mã hóa các tập tin bằng thuật toán mã hóa RSA-1024, phần mềm độc hại chấm dứt tất cả các quy trình khớp với danh sách các ứng dụng phổ biến được xác định trước và sau đó hiển thị ghi chú tiền chuộc thông qua tập tin văn bản.

2.) Cài đặt trình khai thác tiền điện tử – nếu thư mục ‘Bitcoin’ không tồn tại và máy có nhiều hơn hai bộ xử lý logic.

Nếu hệ thống bị nhiễm một máy khai thác tiền điện tử, nó sử dụng công cụ MinerGate để khai thác các loại tiền điện tử Monero (XMR), Monero Original (XMO) và Dashcoin (DSH) trong nền.

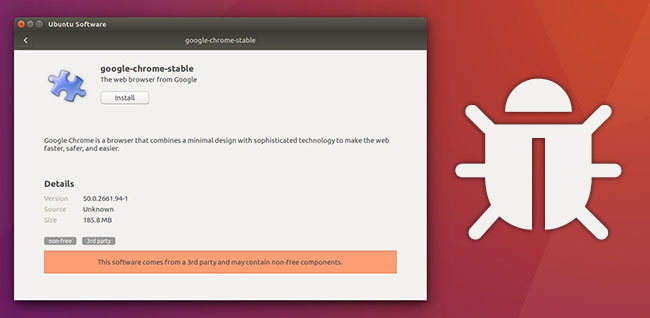

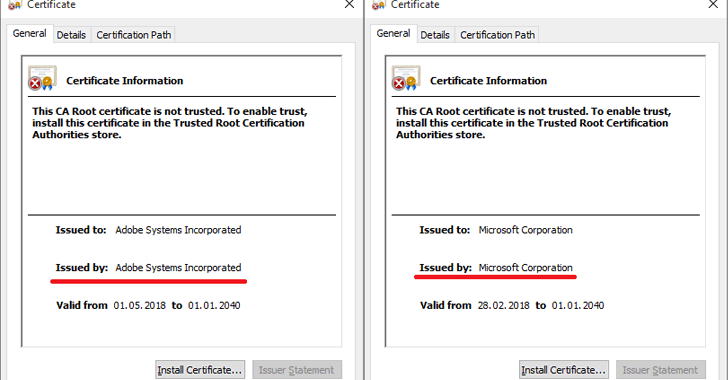

Bên cạnh đó, phần mềm độc hại sử dụng tiện ích CertMgr.exe để cài đặt các chứng chỉ gốc giả mạo đã được Microsoft Corporation và Adobe Systems Incorporated phát hành nhằm cố gắng ngụy trang trình đào tiền ảo như là một quy trình đáng tin cậy.

3.) Kích hoạt thành phần worm – nếu không có thư mục ‘Bitcoin’ và chỉ một bộ xử lý logic.

Thành phần này giúp phần mềm độc hại tự sao chép vào tất cả các máy tính nằm trong mạng cục bộ bằng cách sử dụng tài nguyên chung.

Các nhà nghiên cứu cũng lưu ý “Đối với mỗi máy tính được liệt kê trong tập tin, Trojan sẽ kiểm tra xem thư mục Users có được chia sẻ hay không, nếu có, bản sao phần mềm độc hại sẽ tự động chuyển vào thư mục \AppData\Roaming\Microsoft\Windows\Start Menu\ Programs\Startup của mỗi người dùng có quyền truy cập”.

Bất chấp loại lây nhiễm được chọn là loại nào, phần mềm độc hại cũng sẽ thực hiện kiểm tra liệu một trong các phần mềm diệt virus được liệt kê có được khởi chạy hay không. Nếu không tìm thấy phần mềm diệt virus trong hệ thống, phần mềm độc hại sẽ chạy một số lệnh cmd nhằm vô hiệu hóa Windows Defender.

Còn gì nữa? Đó cũng là một tính năng Spyware

Các nhà nghiên cứu cho biết: “Một điều thú vị nữa là phần mềm độc hại cũng có một số chức năng phần mềm gián điệp – thông điệp của nó bao gồm danh sách các tiến trình đang chạy và tập tin đính kèm cùng với ảnh chụp màn hình”.

Biến thể phần mềm độc hại này nhắm vào người dùng chủ yếu ở Nga (95,5%), trong khi một số ít lây nhiễm đã được chú ý ở Kazakhstan (1,36%), Ukraine (0,57%), Đức (0,49%) và Ấn Độ (0,41%) .

Cách tốt nhất để ngăn bạn không trở thành nạn nhân của các cuộc tấn công như vậy đầu tiên là không bao giờ mở các tập tin và các liên kết đáng ngờ được cung cấp trong email. Ngoài ra, luôn luôn giữ một thói quen sao lưu tốt và cập nhật phần mềm chống virus đúng lúc.

Nguồn: New Virus Decides If Your Computer Good for Mining or Ransomware

Dịch bởi: Trần Việt Đức Nguyên

Views: 1320