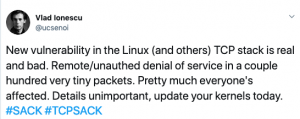

Một nhà nghiên cứu của Netflix vừa phát hiện nhân Linux tồn tại nhiều lỗ hổng nghiêm trọng có thể bị khai thác bởi kẻ tấn công trái phép từ xa để kích hoạt các cuộc tấn công từ chối dịch vụ (DoS).

Các lỗ hổng, liên quan tới cách nhân (kernel) xử lý các gói tin nhận được có chọn lọc (SACK) qua TCP với đoạn có kích thước nhỏ (MSS), có thể ảnh hưởng rất nhiều thiết bị, bao gồm server, điện thoại Android và các thiết bị nhúng.

Để khai thác, kẻ tấn công cần gửi gói tin tự tạo đặc biệt đến thiết bị mục tiêu. Một số người tin rằng các lỗ hổng có ảnh hưởng rất lớn và rộng khắp.

Cả ba lỗ hổng đều đã được xác định. Lỗ hổng nghiêm trọng nhất, CVE-2019-11477, được đặt tên SACK Panic, ảnh hưởng đến các phiên bản Linux kernel từ 2.6.29 (được phát hành năm 2009).

Lỗ hổng thứ hai, CVE-2019-11478, được đặt tên SACK Slowness, ảnh hưởng tất cả phiên bản Linux kernel trước 4.15. Lỗ hổng này cũng ảnh hưởng đến nhân FreeBSD nếu RACK TCP Stack được sử dụng.

Lỗ hổng thứ 3, CVE-2019-11479, chỉ liên quan tới MSS; hai lỗ hổng trước đều liên quan đến SACK và MSS.

Netflix đã phát hành một thông báo mô tả các lỗ hổng trên và Red Hat cũng đã công bố chi tiết các vấn đề. Tư vấn an ninh cho các lỗ hổng cũng được công bố bởi AWS, Canonical (cho Ubuntu), Debian, SUSE, CoreOS, Oracle (cho Oracle Linux) và Arch Linux.

Các cập nhật kernel vá các lỗ hổng này hiện đã được phát hành. Người dùng không thể cài đặt bản vá có thể thực thi nhiều biện phát giảm thiểu, như vô hiệu hóa quy trình SACK và chặn kết nối với MSS thấp.

Tuy nhiên, Red Hat cảnh báo rằng một số biện pháp giảm thiểu “có thể ảnh hưởng đến lưu lượng từ các nguồn chính thống có yêu cầu giá trị MSS nhỏ để truyền chính xác và hiệu năng hệ thống”.

Views: 731